BIK udostępnia usługi klientom online poprzez portal bik.pl, co pozwala skupić w jednym miejscu kompleksowe informacje ułatwiające kontrolę i bezpieczeństwo naszych finansów. Zakładając swoje indywidualne konto na bik.pl, każdy zyskuje pełny dostęp do produktów i usług BIK. Wystarczy 15 minut i zyskujemy zaufanego doradcę i wsparcie na finansowej ścieżce życia.

Z usług w portalu www.bik.pl obecnie korzysta już ponad 1,5 mln Klientów indywidualnych. Są to głównie osoby, które lubią zarządzać swoimi finansami, i lubią mieć bieżący wgląd w swoją historię kredytową.

Grono klientów BIK stale rośnie również o te osoby, które cenią bezpieczeństwo swoich danych. W obawie przed wyciekiem i kradzieżą swoich danych, zwracają się w kierunku rozwiązań, które chronią przed wyłudzeniami.

Ochrona przed wyłudzeniem i śpisz spokojnie

Dziś każdy chce mieć poczucie komfortu i bezpieczeństwa, zwłaszcza gdy chodzi o finanse. Takim zabezpieczeniem są Alerty BIK – usługa, która zapewnia szeroką ochronę przed wyłudzeniem 24 godziny na dobę.

Zabezpieczyć się na przyszłość to korzystać z ostrzeżenia przed wyłudzeniami

Alerty BIK to sms-y ostrzegające o próbie wykorzystania naszych danych. Ostrzeżenia przychodzą w momencie, gdy oszust próbuje zaciągnąć kredyt na nasze dane. W Alercie podana jest data oraz nazwa instytucji, w której składany jest wniosek. Alert zawiera także numer infolinii BIK – na wypadek, gdyby potrzebne było wsparcie w wyjaśnieniu sprawy.

Każdy może aktywować te usługę albo rejestrując się w komputerze na stronie www.bik.pl albo we własnym smartfonie za pomocą Aplikacji Mój BIK. Od momentu aktywowania usługi BIK, od razu jesteśmy chronieni.

Na czym polega skuteczność Alertów BIK

Powiadomienia otrzymujemy w postaci SMS lub e-mail w momencie, gdy w BIK pojawi się zapytanie o naszą historię kredytową ze współpracujących instytucji, co jest standardowym elementem procesu kredytowego i pożyczkowego.

Jeśli klient sam nie składał żadnych wniosków o kredyt, nie kupował nic na raty ani nie poręczał kredytu, to pojawienie się Alertu może oznaczać, że ktoś próbuje wziąć kredyt lub pożyczkę na jego dane. Klient dowie się z Alertu także o próbie podpisania umowy, np. z firmą telekomunikacyjną na zakup drogiego telefonu z abonamentem dzięki zapytaniom o dane z Rejestru Dłużników BIG InfoMonitor.

Alert BIK jako narzędzie ostrzegające przed wyłudzeniem jest już doceniane przez wielu użytkowników, hołdujących zasadzie, że lepiej być „mądrym przed szkodą”. Według aż 82% ankietowanych, Alerty BIK budują poczucie bezpieczeństwa. Z usługi tej skorzysta każdy, kto ma konto na bik.pl, może wówczas również korzystać z bezpłatnego natychmiastowego zastrzegania dowodu osobistego online.

Więcej informacji: https://www.bik.pl/klienci-indywidualni/alerty-bik

Wsparcie BIK dla Poszkodowanych w wyniku wyłudzeń

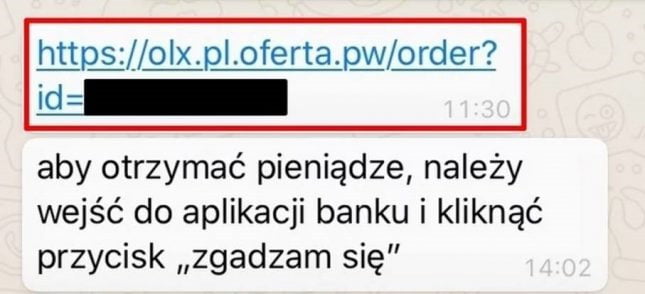

Są zdarzenia, na które nie mamy wpływu, np. wycieki danych z instytucji oraz takie, w których stracimy czujność i po prostu ulegniemy socjotechnikom hakerów, stając się ofiarą przestępstwa.

Mało kto od razu wie, co należy zrobić w sytuacji, gdy stał się ofiarą wyłudzenia kredytu lub pożyczki na swoje dane. To, co gubi nas najczęściej, to brak natychmiastowej reakcji, a zaraz po nim panika.

Każdy, kto padł ofiarą wyłudzenia kredytów lub pożyczek, powinien jak najszybciej wyjaśnić ciążące na swoim koncie nie swoje zobowiązania.

Trzeba niezwłocznie zgłosić sprawę wyłudzenia na Policji i skontaktować się z BIK.

Na Policji składamy zawiadomienie o możliwości popełnienia przestępstwa. W kolejności, trzeba zastrzec swój dowód osobisty, aby oszust nie mógł z niego korzystać przy kolejnych wyłudzeniach.

BIK oferuje kompleksowe wsparcie poszkodowanym i zapewnia darmową pomoc każdej osobie, która padła ofiarą wyłudzenia kredytu i zgłosi się do BIK z zaświadczeniem z Policji o zawiadomieniu o popełnieniu przestępstwa.

Osoba ta otrzyma tzw. Pakiet BIK za 0 zł, dzięki któremu:

- sprawdzi swój Raport BIK, by ustalić w jakich instytucjach doszło do wyłudzeń,

- aktywuje Alerty BIK, dzięki którym uniknie kolejnych prób wyłudzeń,

- w kolejnym kroku poszkodowana osoba może zastrzec swój dowód osobisty, a potem zaktualizować o nowy dokument.

Więcej o usłudze na: https://www.bik.pl/wsparcie